해외 해커그룹이 국내 웹사이트 화면을 변조하는 해킹 공격(디페이스)을 일삼는다. 주로 영세 사업자 웹사이트나 방치된 도메인 등이 피해를 입었다. 화면 변조 외 악성 행위는 발견되지 않았지만 악성코드 유포지 등으로 악용될 수 있다. 보안강화나 미사용 도메인 폐기 등 대응 조치가 필요하다.

20일 업계에 따르면 이달 들어 인도네시아 해커그룹 `아노아고스트(AnoaGhost)`에 의한 웹사이트 디페이스가 잇달아 발생했다. 국내뿐만 아니라 세계 각지 웹사이트를 대상으로 펼치는 자기과시성 활동으로 추정된다.

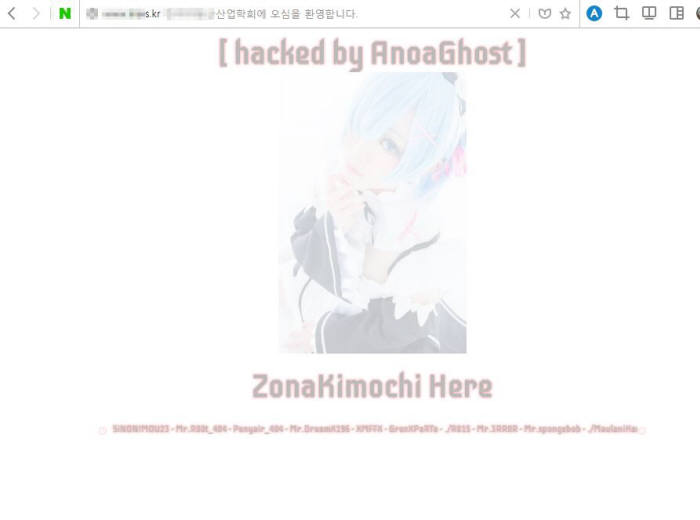

해킹 공격을 받은 웹사이트는 `아노아고스트에 의해 해킹됐다`는 영어 문구와 함께 애니메이션 캐릭터나 코스튬플레이 사진 등이 표시된다. 복지재단 홈페이지, 특정 산업 학회, 게임 아이템 거래 사이트, 개인 웹사이트, 블로그 등이 주로 피해를 입었다.

보안 전문가는 “정확한 공격 기법은 피해 서버를 분석해봐야 알겠지만 대부분 SQL인젝션이나 파일 업로드 공격이 이뤄졌을 가능성이 높다”고 말했다. 이어 “당장은 웹사이트를 사용하지 못하는 정도지만 보안이 취약한 상태라 사이트 겉모습은 그대로 둔 채 방문자에게 악성코드를 유포하는 용도로도 악용될 수 있다”고 지적했다.

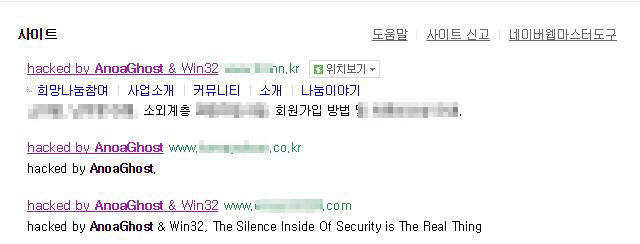

피해를 입은 웹사이트 상당수가 개인이나 영세사업자 소유다. 해킹 피해 발생 자체를 인식하지 못하는 곳도 적지 않다. 자산 관련 학회 한 곳은 해킹 사실을 확인하는 기자 연락을 받고서야 홈페이지 피해를 알았다.

해당 학회 관계자는 “홈페이지 리뉴얼을 위해 현재 사용하지 않는 도메인”이라며 “지금 바로 조치를 취하겠다”고 답했다. 사용하지 않는 도메인이었지만 검색포털에서 학회 이름을 검색하면 해킹된 상태의 홈페이지가 검색결과 첫머리에 나왔다.

한국인터넷지흥원(KISA)은 관련 상황을 인지하고 대응 중이다. 사이버침해대응본부 상황관제팀이 화면변조가 발생한 웹사이트를 탐지하는 즉시 사이트 운영주체에 연락해 대응조치를 안내한다. 사이트 운영자와 연락이 닿지 않은 일부 몇 곳을 제외하고 대부분 즉각 복구 조치가 이뤄졌다.

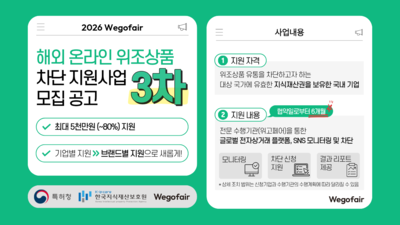

웹사이트 변조 피해를 방지하려면 웹사이트 취약점 점검과 관리용 포트 접근제어 설정 등 보안강화 조치가 필요하다. KISA는 중소기업에 무료 제공하는 웹방화벽 프로그램 `캐슬`이나 웹 서버 해킹 도구 탐지 프로그램 `휘슬` 등을 내려받아 이용할 것도 권고했다.

해킹 피해 발생 시 자체 대응 조치가 어렵다면 118 사이버민원센터로 연락해 무료 기술지원을 받을 수 있다.

배승권 KISA 상황관제팀장은 “해킹 피해 웹사이트 등을 탐지하면 바로 해당 업체에 내용을 통보하고 자체 조치 가능한 방안을 안내하거나 기술지원을 제공했다”고 설명했다. 배 팀장은 “사용하지 않는 도메인이라도 보안이 취약한 상태로 방치하면 위험하기 때문에 완전 폐기나 보안 강화를 유도한다”고 말했다.

박정은기자 jepark@etnews.com