국내 291개 공기업 사이트 절반이 2년 전 발견된 보안 취약점 `푸들`에 그대로 노출됐다. 100대 사이트 31%도 같은 상황이다. 알려진 취약점으로 해커로부터 공격 가능성이 항상 열린 상태다.

고려대 소프트웨어보안 국제공동연구센터 허준범 교수 연구팀은 알렉사 톱 500대 사이트 중 한국 사이트 100개 곳과 공기업 291개 웹사이트 TLS(Transport Layer Security) 취약점을 분석했다. 연구팀은 최근 한국정보보호학회가 주최한 `제 17회 정보보호 응용 국제 콘퍼런스(WISA 2016)`에서 관련 논문을 발표했다.

SSL/TLS는 클라이언트와 서버 간 인증과 암호화 통신 기능을 제공하는 보안 표준이다. 취약점으로 공격에 악용되기도 한다. 국내 사이트는 TLS 구현 오류와 잘못된 서버 설정 때문에 취약점이 발생했다. 보안 관리자가 조금만 신경쓰면 피할 수 있는 취약점이다.

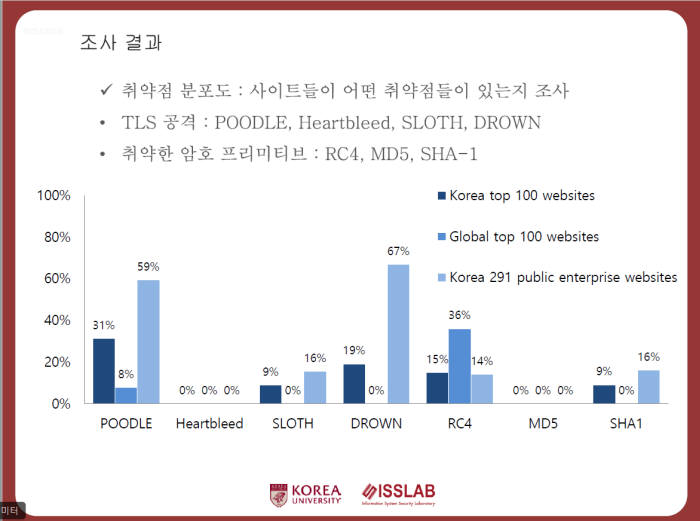

국내 100대 사이트와 291개 공기업 사이트는 푸들(Padding Oracle On Downloaded Legacy Encryption) 취약점에 가장 많이 노출됐다. 국내 공기업 사이트 59%, 100대 사이트 31%가 푸들 취약점을 내포했다. 국내 공기업 사이트가 제일 높은 암호화 통신을 지원했지만 취약점도 가장 많이 노출했다.

푸들 취약점은 암호화 통신인 SSL 버전3.0에서 발생한다. 구글 연구진은 2014년 관련 취약점을 발견해 패치를 권고했다. SSL 버전3.0은 만들어진지 20년 된 기술이다. 대부분 웹 브라우저와 웹사이트에서 사용한다. 공격자는 이 취약점을 이용해 중간에서 데이터를 가로챌 수 있다. 푸들 공격은 공격자가 높은 버전 TLS를 SSL 버전3.0으로 다운그레이드하면서 시작된다.

이 외에 국내 291개 공기업 사이트 67%와 100대 사이트 19%는 DROWN(Decrypting RSA with Obsolete and Weakened eNcryption) 취약점에서도 자유롭지 못했다. 해외 100대 사이트에서는 전혀 발견되지 않는 취약점이다.

DROWN이나 POODLE 공격은 서버가 오래된 프로토콜을 지원하는 것을 악용한다. 공격에 안전하기 위해서는 서버에서 SSL 버전 2와 3를 비활성화해야 한다.

허준범 교수 연구팀은 이번 연구를 위해 네트워크 취약점 스캐너(NSCAN)를 개발했다. NSCAN는 TLS 취약점을 찾는데 최적화한 프로그램이다. NSCAN는 웹사이트가 푸들(POODLE), 하트브리드(Heartbleed), SLOTH, DROWN을 비롯해 취약한 암호화 파라미터인 RC4·MD5·SHA-1 등에 노출됐는지 알려준다. NSCAN를 다운로드 받은 후 취약점을 찾고자 하는 사이트 URL만 넣으면 어떤 위협에 노출됐는지 알 수 있다.

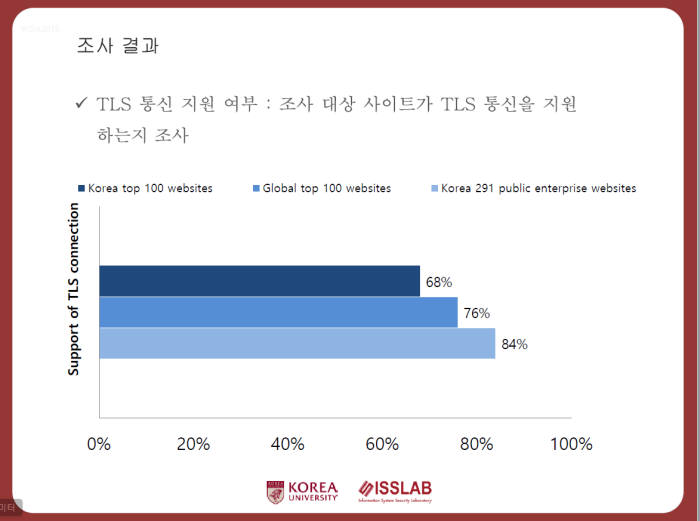

조사 결과 국내 톱 100 사이트 68%가, 공기업 사이트 84%가 TLS 통신을 지원한다. 글로벌 100대 사이트 TLS 지원률은 76%다. 최신 버전 TLS를 지원하는 것도 중요하지만 발견된 최신 취약점 패치도 안전한 통신에 필수다.

김인순 보안 전문기자 insoon@etnews.com