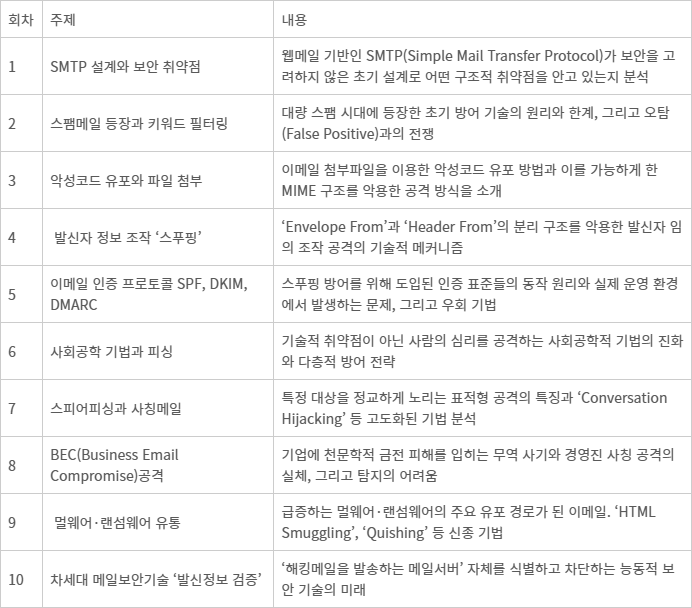

현재 이메일은 끊임없는 보안 위협의 중심에 서 있다. 전자신문은 '정희수의 이메일 해킹과 방어'를 통해 이메일 시스템의 토대인 SMTP의 구조적 한계부터 최신 랜섬웨어와 BEC(Business Email Compromise)공격까지 이메일 위협에 관한 기술적 원리와 방어 기술을 10회에 걸쳐 소개한다. 이를 통해 기존 '수신 단계 방어'를 넘어 '발신 인프라 검증'이라는 새로운 메일보안 패러다임을 제시한다. 〈편집자〉

이메일 보안의 역사는 공격자와 방어자 간 끝없는 창과 방패의 대결이다. 1990년대 상업 목적의 광고 메일이 급증하면서 방어자는 특정 단어나 문구를 차단하는 '키워드 필터링'과 발송 IP를 차단하는 '블랙리스트(RBL)' 방식으로 대응했다.

2000년대 들어 'ILOVEYOU' 'Melissa' 등 이메일 첨부 파일을 기반으로 자가 복제·전파하는 악성코드와 정교한 위조 피싱메일이 등장한다. 이 때부터 금융기관을 사칭해 개인정보를 탈취하는 피싱이 본격화한다. 방어자는 발신자 주소 조작이 쉬운 SMTP의 취약점을 보완하기 위해 SPF, DKIM 같은 발신자 인증 기술을 개발하기 시작했다.

2010년대 초반은 APT공격과 사회공학적 기법 공격이 주류를 이뤘다. 악성코드 없이 업무메일로 위장해 특정 기업과 개인을 노리는 스피어피싱도 이 때 등장한다. 2010년대 중반부터는 BEC 공격이 급증한다. 기술적 해킹보다 업무 프로세스와 사람 심리를 교묘히 이용해 거액 또는 정보를 보내게 만드는 신종 사이버 범죄다.

2020년 이후 이메일은 랜섬웨어 유포 고속도로가 됐다. '버라이즌 DBIR 2025' 보고서에 따르면 전체 시스템 침해사고의 75%는 랜섬웨어와 연관돼 있고, 그 초기 침투 경로의 30% 이상이 이메일(피싱 등) 공격인 것으로 나타났다.

현재 이메일 보안은 주로 수신 메일의 '본문 내용(키워드·URL)' '첨부파일(악성코드)' '헤더정보(발신자)'를 분석한다. 하지만 공격자는 인공지능(AI)을 이용해 문맥을 자연스럽게 만들고 알려지지 않은 Zero-day 악성코드를 사용하며 정상 계정을 탈취해 인증을 통과하는 방식으로 이를 우회하고 있다.

근본 해결책은 해킹메일을 만들어 보내는 메일서버(발신 인프라) 자체를 탐지하고 차단하는 것이다.

정상 메일서버는 오랜 기간 운영되고 일정한 수·발신 메일 패턴을 띠며 도메인 평판을 축적하고 있다. 각종 표준 인증 규약과 DNS 설정도 정확히 준수한다.

반면 해킹 공격을 위해 급조된 서버는 비정상적 트래픽 패턴, 인증 실패, DNS 조회 실패 등 다양한 특징을 나타낸다. 이러한 '발신 인프라에 대한 탐지와 검증'은 개별 이메일 콘텐츠를 아무리 정교하게 위장해도 숨길 수 없는 공격자의 '흔적'이다.

정희수 sky@realsecu.net