국가망보안체계(N²SF) 구현 핵심으로 단연 제로 트러스트 보안이 꼽히고 있다. 정보시스템·업무정보 중요도에 따라 정보시스템 영역을 분리하고 구간구간 보안대책을 마련하는 게 제로 트러스트 보안과 맞닿아 있어서다.

국가정보원이 이번에 발표한 국가망보안체계 가이드라인에서 국가망보안체계 기반 제로 트러스트 적용 방법도 별도로 소개했다. 가이드라인 본문의 참고 챕터에서 △주요국 보안정책 동향 △접근통제 모델 관점에서 바라본 국가망보안체계와 함께 △제로 트러스트 적용법을 따로 설명할 만큼, 제로 트러스트 보안이 국가망보안체계에 필수 요소라는 분석에 힘이 실린다.

제로 트러스트는 '아무것도 믿지 말고, 계속 검증하라'는 보안 개념이다. 코로나19 팬데믹 이후 원격근무 활성화와 인공지능(AI)·클라우드 등 신기술 활용 등으로 새롭게 나타난 보안 위협을 해소할 해결사로 급부상했다. 기존의 경계형 보안과는 달리 내부망도 '신뢰할 수 없는 구간'으로 보고 정보시스템과 데이터를 각각 분리·보호하고 지속적인 인증·검증을 거친다. 마이크로 세그멘테이션(초세분화), 소프트웨어정의경계(SDP), 인증 체계 강화 등이 핵심 3원칙이다.

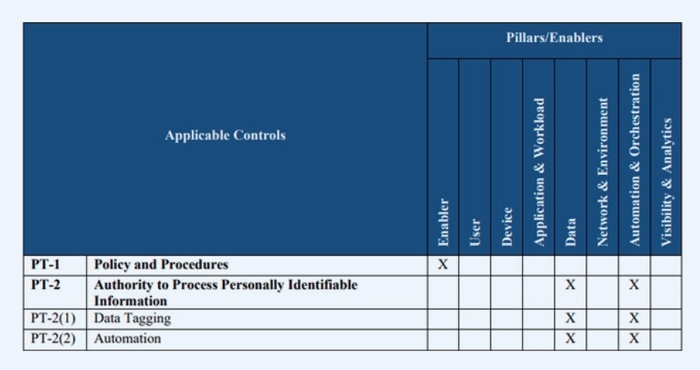

가이드라인은 국가망보안체계의 보안통제 항목은 미국 국립표준기술연구소(NIST)의 위험관리프레임워크(RMF)가 제시한 오버레이(Overlay) 개념을 적용할 수 있다고 설명했다. RMF는 공공기관 차원의 다양한 위협을 관리하기 위한 규칙·업무 프로세스를 의미한다. 오버레이는 보안통제 항목의 조정에 관한 세부지침과 보안통제 항목의 구현에 관한 세부사항(Parameter)을 지정하는 것을 말한다.

제로 트러스트를 비롯해 공급망보안, 회복력 등에 관한 보안대책을 중점적으로 적용한다는 보안목표가 있다면 오버레이를 적용해 보안통제 항목의 선택·조정·구현 과정에서 조직이 목표로 하는 방향성을 반영할 수 있다.

특히 미국 국방성(DoD)의 제로 트러스트 오버레이를 소개하면서 보안통제 항목에 대해 제로 트러스트 관점의 기능성을 판단할 수 있다고 설명했다. DoD의 제로 트러스트 오버레이를 살펴보면, 데이터(Data)와 자동화(Automation)·오케스트레이션(Orchestration) 등 요소엔 자동화, 데이터 태깅(tagging), 개인 식별 정보 처리 권한(Authority to Process Personally Identifiable Information) 등 보안통제 항목이 요구된다.

가이드라인은 “제로 트러스트 보안목표 달성을 위해 특정 보안통제 항목을 추가하거나 제로 트러스트 기능성 강화를 위해 보안통제 항목의 세부사항을 조정할 수 있다”고 밝혔다.

아울러 국가망보안체계는 기밀성 중시 및 등급에 따른 강제적 접근통제(MAC)와 속성기반 접근통제(ABAC) 특징을 결합한 접근통제 모델로 볼 수 있다. 기본적으로 MAC과 같은 강력한 접근통제의 성격을 가지면서도, MAC 개념에선 허용하지 않는 정보이동에 대해 보안대책이 요구수준을 충족할 경우 제한적으로 허용한다.

조재학 기자 2jh@etnews.com