천정부지로 가격이 치솟은 가상화폐를 탈취하려는 해커 공격이 거세다.

사이버 범죄자는 가상화폐거래소에 사회공학을 이용한 스피어피싱 공격을 일삼는다. 가상화폐거래소가 대부분 신생 기업인데다 보안 수준이 높지 않다. 직원 보안 교육도 미비하다.

해커는 이런 허점을 파악해 내부인을 집중 공격한다. 스피어피싱이란 작살로 물고기를 잡듯 특정인을 표적으로 지속해 공격하는 수법을 말한다. 가상화폐거래소 직원이나 관계자를 표적으로 악성코드가 담긴 이메일을 보낸다. 가상화폐거래소 대표는 물론이고 인사 담당자 등 직원을 노린다. 사이버범죄자는 한글과컴퓨터 HWP 문서와 마이크로소프트 DOCX 문서 등에 삽입된 EPS(Encapsulated PostScript) 취약점을 활용해 악성코드가 담긴 이메일을 보낸다. 가상화폐거래소 직원 중 한 명만 이런 메일을 열면 공격이 성공한다.

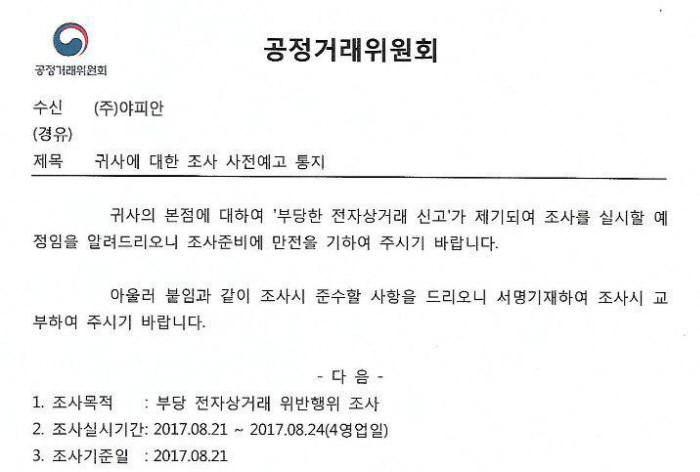

보안전문가는 유빗이 8월 공공기관으로 가장한 스피어피싱 공격을 받았다고 밝혔다.

보안업계는 8월 유빗을 운영하는 야피안을 수신인으로 한 공정거래위원회 문서를 발견했다. 사이버범죄자는 공정거래위원회를 가장해 야피안에 '귀사에 대한 조사 사전예고 통지'란 문서를 보냈다. 부당한 전자상거래 신고가 제기돼 조사를 실시한 예정이라는 내용이다. 거래소 직원이 해당 파일을 열어봤다면 해커가 조정하는 악성코드에 감염됐을 확률이 높다. 야피안은 4월에도 비슷한 스피어피싱 공격을 당해 3831비트코인(당시 시세 약 55억원)을 탈취 당했다.

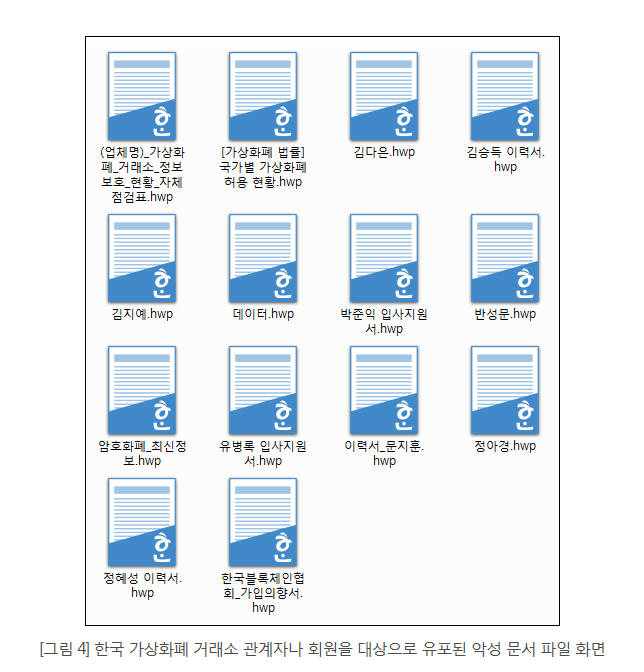

가상화폐거래소를 노린 또 다른 형태는 채용관련 문의와 입사 지원을 사칭한 스피어피싱이다. 이스트시큐리티에 따르면 공격자는 주요 가상화폐거래소에 입사지원 문의 내용과 한글문서파일 형태 이력서를 보낸다. 문서 파일을 열면 정상 이력서 화면이 보이는데 뒤로 악성코드가 실행된다. 해외 특정 명령&제어 서버로 통신을 하고 감염된 이용자 PC 정보가 유출된다. 이후 원격제어 프로그램이 설치돼 공격이 이용된다.

해커는 스피어피싱으로 가상화폐거래소 내부직원을 감염시킨 후 온라인에 연결된 지갑(핫 월렛)을 주로 탈취한다. 가상화폐거래소는 핫 월렛과 콜드 월렛을 운영한다. 핫 월렛이란 온라인에 연결된 자산이다. 콜드 월렛은 오프라인으로 보관하는 자산이다.

유빗은 이번에 핫 월렛에 보관하던 코인을 탈취 당했다. 가상화폐거래소는 고객 거래를 위해 핫 월렛에 일정 수준 코인을 운용해야 한다. 유빗은 4월 해킹 사고 후 핫 월렛에 저장된 코인 비중을 낮췄다. 콜드 월렛도 망분리를 제대로 하지 않았다면 완벽한 안전지대는 아니다.

김인순 보안 전문기자 insoon@etnews.com