PC에 저장된 정상 시스템 파일을 감염시켜 존재를 숨기는 북한발(發) 악성코드가 발견됐다. 현재 안티바이러스 솔루션으로 치료가 매우 복잡한 형태다.

하우리(대표 김희천)는 PC내 정상 파일 속에 숨어드는 악성코드가 유포돼 주의를 당부했다. 하우리에 접수된 파일 중에는 국내 대부분 공공기관이 사용하는 한글과컴퓨터 오피스 관련 파일에 몸을 숨긴 악성코드가 있었다. hncnote.exe, HwpFinder.exe, HwpDic.exe, HwpPrnMng.exe, HncRegUtil.exe 다섯 가지 한컴 관련 파일에 악성코드가 숨어들었다.

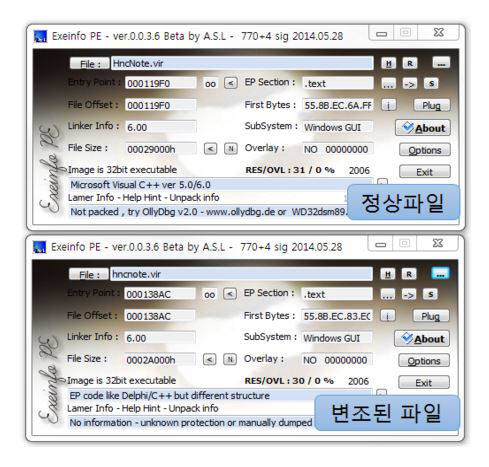

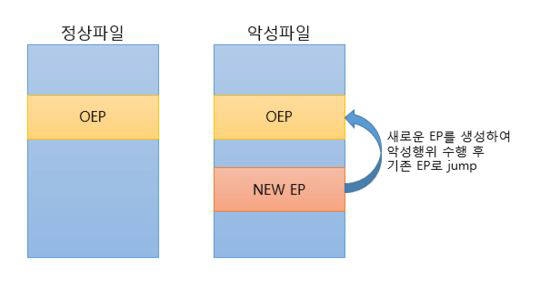

이 공격은 특정 기관에서 발견된 것으로 광범위하게 확산하는 형태는 아니다. 표적만을 노린 지능형지속위협(APT) 공격이다. 아직 구체적 감염경로는 확인되지 않았지만 이메일 등에 악성 파일이 포함돼 전달됐을 것으로 추측된다. 악성코드는 PC 내 각종 정상파일 중 한컴 관련 파일에 들어가 마치 정상 파일인 것처럼 위장했다. 정상 파일 동작을 유지하면서 악성코드를 몰래 일부처럼 삽입한 고도화된 기술이다. 악성코드 감염을 숨기면서 생존기간을 늘리는 수법이다.

해당 악성코드에 감염되면 명령&제어(C&C) 서버와 연결해 새로운 악성코드를 내려 받는다. 언제든지 해커가 원하는 공격을 할 수 있는 상태가 된다.

문제는 공격 대응이 쉽지 않다는 점이다. 대부분 악성코드는 PC에서 삭제하면 치료되지만 이런 공격은 정상 파일에서 악성코드만 정교하게 분리해 제거해야 치료된다. 악성코드를 제거한 후 정상 파일이 제대로 작동하도록 철저한 테스트가 필요하다.

그동안 국내에서 발견된 APT 공격은 한컴오피스 취약점을 악용해 악성코드를 감염시키는 방법이 쓰였다. 보안업계는 이번에 발견된 방식은 완전히 새로운 형태인 데다 탐지와 치료가 쉽지 않아 긴급 대응에 들어갔다. 한국인터넷진흥원은 보안업체와 협력해 해당 통신 서버를 차단 조치했다.

사이버전 분석 전문가는 “7월부터 공격이 시작된 것으로 파악된다”며 “한컴 파일 외에 다른 소프트웨어 시스템 파일도 감염시키는 등 국내만 표적으로 한 매우 정교하고 조직화된 공격”이라고 설명했다.

또 다른 분석가는 “이미 수년 전부터 해당 공격조직이 활동한 정황을 확인한 상태”라며 “북한에서 개발된 것으로 분류된 과거 공격코드와 일부 일치하고 있어 각별한 주의가 요구된다”고 강조했다.

김인순기자 insoon@etnews.com