악성코드 지령서버, 작년부터 보안업체 위장

사실상 대한민국 성인의 대부분인 3500만명 개인정보가 유출된 SK컴즈(네이트·싸이월드) 해킹 공격은 지난해 9월부터 사전에 치밀한 준비를 한 결과라는 정황이 포착됐다고 머니투데이등 일부 언론들이 5일 보도했다. 만약 이러한 내용이 사실이라면, 네이트 뿐만 아니라 국내외 다른 기업들을 대상으로 유사한 해킹 시도를 계속 할 가능성이 높아 주의가 요구된다. 또한 관련 보안 담당자 및 담당기업 역시 거의 1년 동안 해킹 공격을 방치한 셈이어서 책임 논란이 거세질 수도 있다.

보도에 따르면 전문가들이 SK컴즈 해킹 공격에 사용된 악성코드를 분석한 결과 지난해부터 이와 유사한 수종의 악성코드들이 지속적으로 배포돼왔던 것으로 알려졌다.

신문은 "이들 악성코드가 SK컴즈에서 발견됐던 코드와 소스가 동일한 해커에 의해 제작된 것으로 확인됐다"며 "특히 코드 제작 시기가 지난해 9월로 명시돼 있다는 점에서 이를 전후로 악성코드가 제작돼 동일한 제작자에 의해 버전 업그레이드가 지속돼왔을 가능성이 높다"고 지적했다.

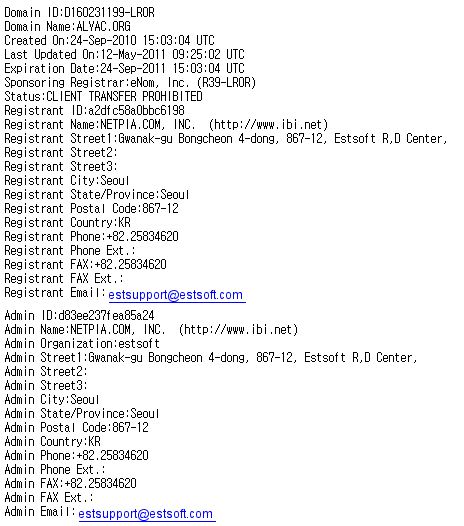

해커의 치밀함인 이에 그치지 않는다. 해킹공격 센터 역할을 수행하는 명령제어서버(C&C, 일명 지령서버) 구축을 위해 지난해부터 10여 곳의 도메인을 확보해 온 것으로 밝혀졌다. 신문은 "이들 도메인 가운데 SK컴즈 공격에 사용된 것으로 추정되는 `nateon.duamlive.com`, `update.alyac.org` 등은 각각 올해 5월과 작년 9월 중국 등 해외에서 도메인 등록이 이뤄졌다"며 그 증거를 제시했다.

특히 이 중에 무료 백신 알약 업데이트 서버를 가장한 `update.alyac.org` 도메인 등록자의 경우, 이스트소프트의 주소지로 등록돼 있지만 정작 이스트소프트는 해당 도메인에 대해 금시초문이라는 입장이다.

경찰은 해킹 악성코드 유포에 알툴즈 업데이트 프로그램의 취약점을 악용한 것으로 보고 4일 압수수색을 진행한 바 있다.

한편, 최근 사이버테러대응센터에서 포착한 악성코드 지령서버 리스트에는 국내 보안업체나 정상적인 보안패치 도메인처럼 위장된 리스트가 다수 발견되어 있어 각별한 주의가 요구된다. 악성코드 지령서버는 다음과 같다. 이 악성코드와 리스트에서 확인할 수 있듯이 네이트 사고과 유사한 패턴을 가진 것들이다.

참고 - 악성코드 지령 서버 리스트 (접속하지 마세요)

bbs.trendmicros.net dinosking.com dnf.softsforum.org download.bomuls.com download.softsforum.org download.trendmicros.net file1.nprotects.org forum.bomuls.com gom.dinosking.com gom.enjoygamex.com office.windowupdate.org update.windowupdate.org path.alyac.org pc.nprotects.org update.alyac.org update.nprotects.org

관련 글 / "오늘 하루에만 115만명 광클" KISA 주민번호 이용내역 무료 서비스 폭주 이유 있었네 http://www.etnews.com/201108050108

전자신문미디어 테크트렌드팀 trend@etnews.com