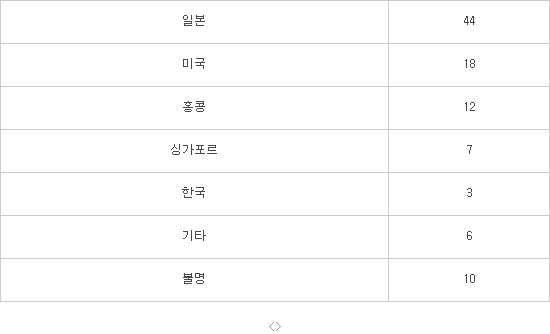

관련 통계자료 다운로드 일본발 사이버공격 피해국별 비중

관련 통계자료 다운로드 일본발 사이버공격 피해국별 비중 일본발 사이버 공격이 급증세라고 16일 닛케이산업신문이 전했다.

16일 트렌드마이크로와 시만텍 일본법인에 따르면, 해킹 바이러스 명령제어(C&C) 서버 출처가 일본으로 밝혀지는 사례가 늘고 있다. PC나 스마트폰 등을 사용하지 못하게 한 뒤, 댓가를 요구하는 이른바 ‘랜섬웨어’ 일본어 버전도 등장하기 시작했다. 지금까지 일본은 언어적·지리적 특성상 ‘해킹 청정국’으로 분류돼 왔다.

트렌드마이크로는 일본내 서버에서 기업을 겨냥한 사이버 공격이 지난해 전체 해킹 사례의 40%를 넘어섰다고 밝혔다. 전년도 비율은 불과 6%에 불과했다.

지금까지는 미국이나 중국 등 해외발이 대부분이었다. 매번 유사한 루트를 통해 들어오는 만큼, 색출 역시 용이했다. 하지만 최근 해커들은 발각을 피하기 위해 일본 중소기업이나 개인사업자 등의 서버를 악용, 공격 흔적을 남기지 않는 방식을 애용한다.

트렌드마이크로가 지난해 일본 기업에 가해진 사이버 공격중 100건을 샘플 추출해 분석한 결과, 공격자는 시스템에 수차례 침입을 시도한다. 이후 정보를 훔치는데 성공하면, 즉시 흔적을 지우고 사라진다. 이 작업에 걸리는 시간은 단 5분이다. 흔적은 없다. 시스템 관리자는 침입 사실조차 모른다.

트렌드마이크로 관계자는 “바이러스 백신 소프트웨어 등 기존 방어 수단으로는 흔적 발견 불가”라며 “PC나 서버를 24시간 감시해야만 하는 시대”라고 말했다.

기존 공격은 특수 통신규격을 사용, 방화벽 등으로 제어가 가능했다. 하지만 최근 공격은 표준 통신규격을 쓴다. 일반 통신 데이터에 섞여 들어올 경우, 이를 구분해내기 어렵다.

지난해 5월 등장한 최신형 공격 유형이 지난해 전체 해킹의 35%를 차지했다. 지난 2013년 나온 ‘플러그 엑스’도 32%를 점하는 등 공격 유형이 점차 첨단화돼가고 있다.

<일본발 사이버공격 피해국별 비중(단위: %)>

류경동기자 ninano@etnews.com