국내 대형 통신사 상황보고서로 가장한 지능형지속위협(APT) 악성문서가 발견됐다.

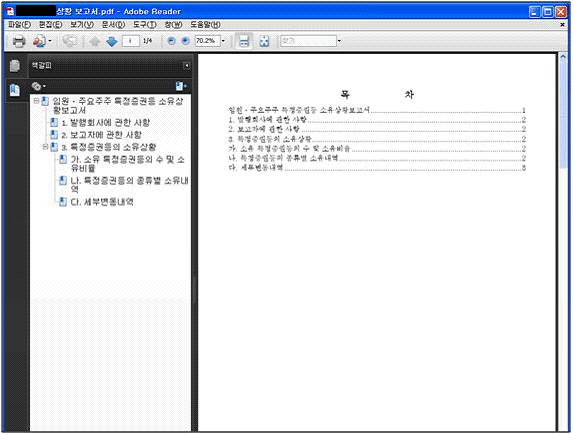

하우리(대표 김희천)는 최근 특정 기업 상황보고서로 위장한 APT가 발견됐다고 밝혔다. 해당 악성파일은 exe 실행파일(○○ ○○○ 상황보고서.pdf.exe) 형태다. 하지만 PC 윈도 폴더 옵션 설정 중 ‘알려진 파일 형식의 파일 확장명 숨기기’를 비활성화해야 확장자가 보인다. 악성파일 실행 시 정상 PDF 파일이 보이고 뒤로 악성코드가 실행돼 감염 사실을 인지하기 어렵다.

이 문서는 특정 기업의 임원·주요주주 특정 증권 소유상황 보고서다. 증권 상황에 관심이 높은 임원이나 일반 주주에게 메일로 첨부돼 배포됐을 가능성이 높다.

공격자는 백도어를 설치해 작게는 일반 사용자 정보를 빼내는 것으로 시작해 기업 서버에 접근해 주요 자료를 빼낼 수 있다. 악성코드에 감염된 PC는 명령통제제어(C&C) 서버에 접속해 공격자 명령을 수행한다. 시스템 정보와 동작 중인 프로세스 목록을 수집한다.

김정수 하우리 보안대응센터장은 “APT 공격 범위가 정치·안보 성향에서 벗어나 기업까지 확대됐다는 게 입증됐다”며 “국가 차원에서 현재 발생하고 있는 보안 위협에 대응·대비가 필요하다”고 말했다. 항상 메일 첨부파일을 내려 받을 때 주의하고 백신을 최신 상태로 유지해야 한다.

김인순기자 insoon@etnews.com