한국인터넷진흥원(KISA)이 전 국민 대상으로 보안 소프트웨어(SW) 패치를 자동 업데이트하는 서비스를 준비 중이라는 소식이 알려지자 보안업계가 시끄럽다. 중앙 집중식 시스템으로 인해 공급망 보안이 우려되는 데다 민간이 책임져야 할 사안에 정부가 개입하는 것이 부적절하다는 목소리가 나왔기 때문이다.

23일 KISA와 정보보호산업계 등에 따르면, KISA는 올해 '보안 취약점 클리닝 서비스'(C-Clean) 운영을 위한 시스템 구축 및 시범 운영을 추진하고 내년 1분기 본격적인 서비스를 개시할 계획이다.

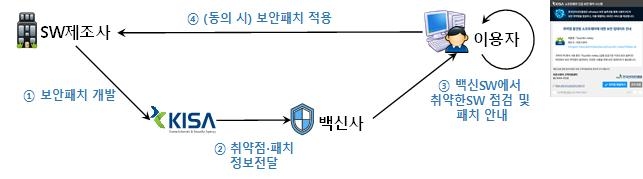

KISA는 C-Clean을 다수 국민들이 사용하는 백신SW를 통해 개인용컴퓨터(PC)에 설치된 취약한 SW를 진단하고 보안 패치를 안내하는 서비스라고 설명했다. 구체적으로 KISA→백신사→이용자 순으로 취약점과 보안 패치 정보를 신속히 제공하고, 이용자가 동의하는 경우 제조사로부터 보안 패치를 다운로드해 설치할 수 있도록 제조사와 이용자를 연결하는 방식이다.

KISA는 중장기적으로 SW개발사의 역량과 이용자 보호 의무를 강화하는 등 제도적인 개선도 병행할 방침이다.

KISA 관계자는 “KISA가 직접 보안 패치 파일을 배포하는 것이 아니며, C-Clean 서비스로 인한 공급망 위협 발생 가능성은 없다”며 “보안 패치 배포는 민간이 주도해야 할 사항은 맞지만, 현실적으로 발생하는 보안 사각지대에 대한 정부의 보호대책으로서 C-Clean 서비스를 제공할 것”이라고 말했다.

그러면서 “보안패치 개발부터 이용자 적용까지 시간을 크게 단축하고 적용률도 크게 높일 수 있을 것으로 기대한다”고 덧붙였다.

SW개발사가 보안패치를 개발해도 제대로 업데이트가 이뤄지지 않은 만큼 C-Clean이 하나의 대안이 될 수 있다는 의견이 나왔다.

염흥열 순천향대 정보보호학과 명예교수는 “보안 패치가 이용자 적용까지 오래 걸리는 문제 파악은 적정하게 이뤄진 것 같다”며 “KISA가 알림 채널로 사용하는 백신SW 취약점과 보안성 등 우려를 불식시키고 서비스 의도와 역할에 대해 설득해 나갈 필요가 있다”고 말했다.

그러면서 “취약한 사물인터넷(IoT) 기기를 찾아내는 일본 국립정보통신연구소(NICT)의 'NOTICE' 프로젝트 등이 있듯이 KISA가 전문성을 갖고 민간 분야 보안 강화를 위한 법·제도화도 검토해 볼만하다”고 덧붙였다.

다만 패치 알림은 전적으로 SW개발사 책임으로 정부가 나서면 더 큰 화를 부를 수 있다는 우려도 여전하다.

김휘강 고려대 정보보호대학원 교수는 “C-Clean이 직접 패치가 아닌 링크 연결 서비스라면 우려는 크게 줄어들지만, 중앙 집중식 시스템은 사고 시 피해가 일파만파 퍼진다는 문제를 안고 있다”며 “서비스 자체(백신SW)를 해킹해 피싱사이트로 유도하는 등 공급망 보안 이슈도 없지는 않다”고 말했다.

그러면서 “SW를 판매해 이익을 얻은 SW개발사가 카카오톡 등 대국민 서비스에 광고해 직접 알리는 등 확실히 책임을 지는 방식이 바람직하다”고 덧붙였다.

조재학 기자 2jh@etnews.com