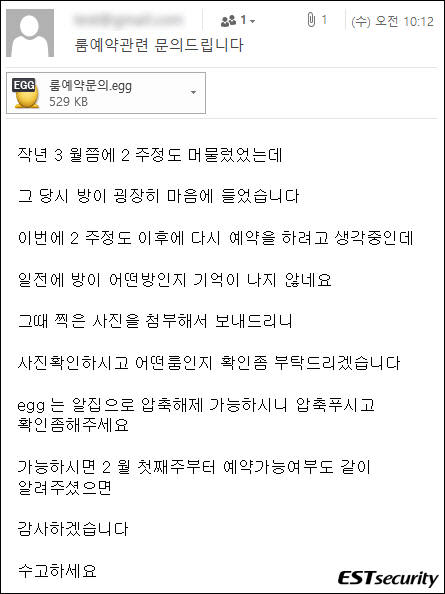

숙소 예약 문의나 고소장 등으로 위장한 랜섬웨어 메일이 유포됐다. 확장자명 숨김처리된 설정을 악용해 악성파일임을 숨긴다. 정상 사진이나 파일로 오인하고 파일 실행을 유도해 주의가 요구된다.

이스트시큐리티(대표 정상원)는 바로가기(*.lnk) 파일을 활용해 `비너스락커(Venus Locker)` 변종 랜섬웨어 작동을 유도하는 악성 이메일이 유포된다고 20일 밝혔다.

이스트시큐리티 시큐리티대응센터에 따르면 이번 공격은 지난해 말부터 국내 특정 기관과 기업 임직원을 상대로 유포된 비너스락커 랜섬웨어 공격의 연장선상으로 보인다. 최근 블로그 운영자들을 상대로 한 원격제어(RAT, Remote Administration Tool) 공격 역시 같은 방식이다.

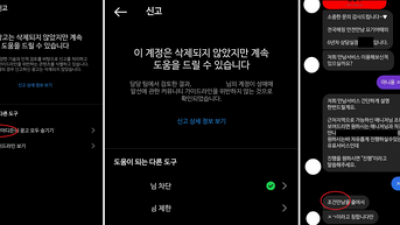

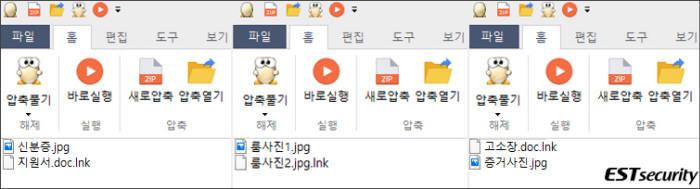

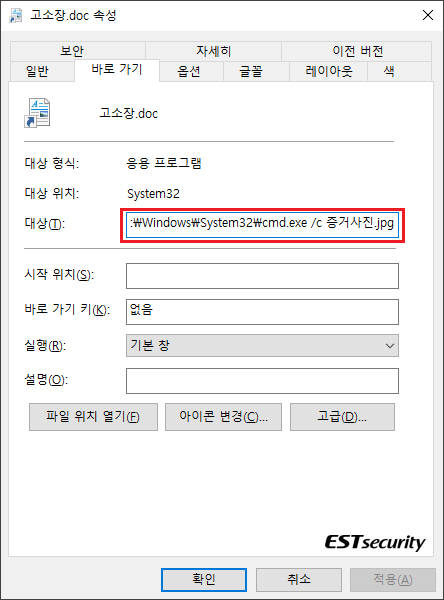

공격자가 발송한 악성 이메일에는 신분증 등 사진 파일 형태(*.jpg)로 확장자가 위장된 실행 파일과 문서 파일(*.doc)로 보이도록 만든 바로가기(*.lnk) 파일이 포함된 압축 파일이 첨부됐다.

메일 수신자가 첨부된 파일의 압축을 해제한 뒤 문서 파일로 위장된 바로 가기 파일을 실행할 경우, 사진 파일로 위장된 실행 파일이 자동으로 작동해 랜섬웨어에 감염된다.

특히 이번 공격은 윈도 운용체계(OS)가 `확장자명 숨김 처리`를 기본 설정으로 되어있는 점을 악용해 `지원서.doc.lnk`, `룸사진2.jpg.lnk` 등 이중 확장자명으로 파일을 조작했다.

윈도 기본 설정을 사용하는 사용자 PC폴더에서는 이중 확장자명으로 조작된 첨부 파일이 실제 확장자인 바로가기(*.lnk)가 생략돼 `지원서.doc` 등으로 보인다. 정상적인 문서나 사진 파일로 오인할 가능성이 커 더욱 각별한 주의가 필요하다.

김준섭 이스트시큐리티 부사장은 “랜섬웨어가 사이버 공격자들의 주요 돈벌이 수단이 되면서, 올해는 더욱 다양한 방식으로 발전된 랜섬웨어 공격이 계속될 것”이라며 “사진, 문서 등 소중한 자료를 지키기 위해서는 백신 사용, 자료 백업 등 사용자 스스로 보안 수칙 준수에 노력을 기울여야 한다”고 당부했다.

현재 알약에서는 이번 피싱 공격에 사용된 악성 파일을 `Trojan.Bafometos, Backdoor.Androm.gen` 등의 이름으로 탐지·치료하고 있다.

박정은기자 jepark@etnews.com