마이크로소프트, 자바, 플래시플레이어 등 최대 6개 이상 취약성을 동시에 공격하는 악성코드 세트가 증가하고 있다.

빛스캔, KAIST 사이버보안연구센터, 정보보호대학원이 공동으로 밝힌 8월 5주차 보안동향에 따르면 최대 6개가량의 취약성을 동시에 공격하는 악성코드 세트(MS, 플래시, 자바)가 증가하고 있다고 5일 밝혔다. 유포에 사용된 웹 서비스들은 언론사, 파일 공유 사이트, 게임저널 등에서 발생된 것으로 관찰됐다. 루트킷 유포도 웹을 통해 이뤄지고 있다. 루트킷이란 공격자가 시스템을 해킹할 때 사용자 PC가 해킹당하고 있음을 알지 못하도록 만들어진 프로그램이다.

또 플래시에 대한 새로운 공격 코드가 발견, 플래시 취약성에 대한 대응이 필요한 상황이다.

빛스캔 측은 “최대 6개 이상 취약성을 동시에 공격하는 악성코드 세트가 전체적으로는 다단계 유포망(MalwareNet)을 거쳐 수시로 유포하는 현황이 관찰됐다”며 “공격자의 작은 노력으로도 기존에 구축된 유포망을 활용할 수 있는 상태여서 탐지 및 분석에 여러 어려움이 있을 것”이라 말했다.

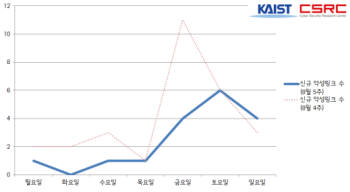

그러나 제로데이 공격코드가 활성화됐던 8월 4주차에 비해 공격은 약화된 형태를 보이고 있다. 자바 제로데이 코드 취약성 `CVE 2012-4681`의 경우 공격 활용률이 떨어졌다. 이는 오라클에서 지난주 비정기 패치를 발표함에 따라 세력이 약화된 것으로 분석된다.

빛스캔 측은 “오라클에서 역사상 최초로 비정기 패치를 배포할 만큼 공격자들의 공격코드가 강력했고 폭넓게 이용되고 위험수위가 높았다”며 “패치를 반드시 적용해 피해를 막아야할 것”이라고 밝혔다.

8월 5주차 주간 공격동향으로는 신규 악성링크 17건, 악성링크 도메인 10건, 신규 악성코드 13건, 그리고 악성코드 유형이 3건으로 집계됐다. 주요 감염 취약점으로는 CVE-2012-1889(16건, 25.4%), CVE-2012-1723(12건, 19.1%), CVE-2012-0507(12건, 19.1%), CVE-2011-3544(12건, 19.1%), CVE-2011-1255(6건, 9.5%) 순으로 나타났다.

신규 악성링크를 통해 수집된 악성코드들은 다운로더 5건, 게임계정 탈취 4건, 루트킷 3건으로 나타났다.

장윤정기자 linda@etnews.com