갤럭시S3 해킹했다는 해커 주장 제기돼

아직 정식 출시도 안 된 갤럭시S3을 해킹했다는 해커의 주장이 제기되었다.

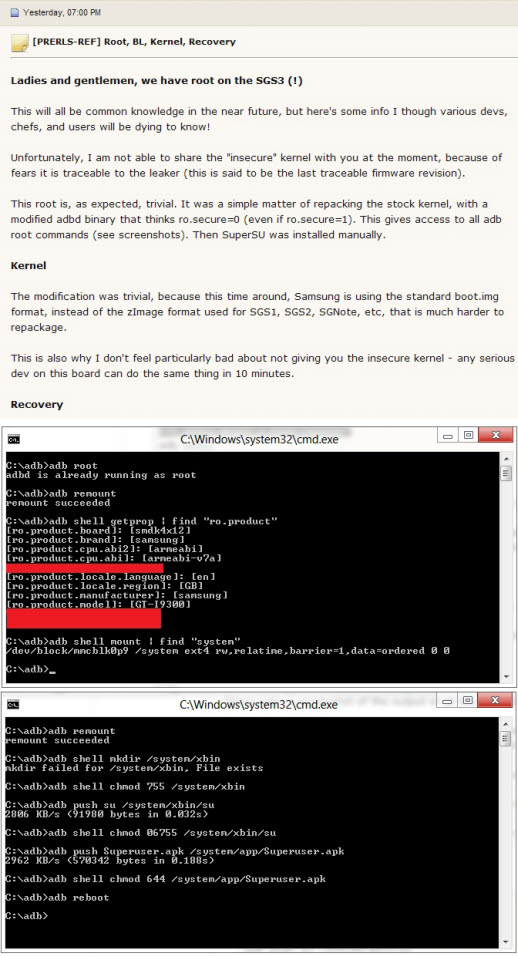

18일(현지시각) 개발자포럼인 XDA디벨로퍼에는 `체인파이어(Chainfire)`라는 ID의 해커가 미출시 갤럭시S3을 해킹, 루팅했다고 포스트를 게재했다. 해커 체인파이어는 자신과 자신의 동료들이 갤럭시S3의 루팅에 불안정한 커널 코드를 통해 갤럭시S3 해킹에 어떻게 성공했는가 밝혔는데, 체인파이어는 “이름을 밝힐 수 없는 내부 회원에 의해 커널 코드의 불안정한 부분이 파악되었다”고 주장했다.

체인파이어에 따르면 갤럭시S3의 코드에는 단지 개발자들만이 관심 있을 흥미로운 부분이 몇 가지 있다. 우선 갤럭시S3은 갤럭시S나 갤럭시S2, 갤럭시 노트 등 기존 갤럭시 시리즈와 달리 표준 boot.img 포맷을 사용한다.

다른 갤럭시 시리즈들은 이보다 훨씬 안전하고 까다로운 zImage 포맷을 사용한다. 슬래시기어는 대부분의 개발자들에게 zImage포맷보다 기본 boot.img 포맷이 훨씬 언팩 및 리팩이 용이하다고 지적했다.

또 갤럭시S3은 리커버리 파티션이 활성화되어 있다는 것이다. 즉, 개발자들은 커널에서 리커버리를 완전히 분리할 수 있게 해준다.

이 모든 것에서 가장 중요한 점은 갤럭시S3을 언락, 수정하는 것이 상대적으로 쉽다는 것이다. 체인파이어는 “이제, 모든 사람들이 삼성에게 고마워할 것”이라며 “언락에 관해선 완전하지 않은 유일한 하이엔드 안드로이드 OEM”이라고 주장했다.

XDA디벨로퍼에서 체인파이어의 포스트는 http://forum.xda-developers.com/showthread.php?t=1660918에서 확인할 수 있다.

전자신문미디어 테크트렌드팀

박현선기자 hspark@etnews.com