이스라엘 수도 텔아비브 시내에서 40분을 달리자 화력 발전소가 눈에 들어온다. 커다란 네 개 굴뚝에서 흰 열기를 내뿜는 화력 발전소 근처, 작은 오두막집이 여러 채가 모여 있는 곳에 도착했다. 과거 오렌지 농장 노동자의 쉼터는 사이버 보안 전문가를 양성하는 훈련소로 탈바꿈했다. 이스라엘 사이버 시큐리티 기업 '사이버짐'이다. 10평 남짓한 오두막은 각각 공격과 방어 거점으로 쓰인다.

2013년에 설립된 사이버짐은 4년 만에 이스라엘을 넘어 호주와 유럽에 거점을 둔 글로벌 기업으로 성장했다. 이스라엘전력(IEC)과 사이버보안 기업 '사이버컨트롤'이 공동 투자한 조인트벤처다. 이스라엘에 전력을 공급하는 IEC는 당시 급증하는 사이버 위협에 직면했다. 주요 기반시설인 IEC가 마비되면 이스라엘은 막대한 혼란에 빠진다.

이스라엘은 사방이 적으로 둘러싸인 국가다. IEC는 이런 상황을 더욱 효과 높게 방어할 방법으로 사이버짐을 설립했다. 이 때문에 사이버짐은 초기 주요기반시설 침해사고와 대응 교육에 특화했다. 현재는 금융을 비롯해 기업 등 다양한 인프라를 갖췄다.

사이버짐은 실제 상황에서 일어나는 사이버 위협을 미리 체험하고 대응 방법을 찾는 훈련소다. 사이버짐은 1주일에 10만~30만달러에 이르는 맞춤 교육비를 받는다. 비용은 고객이 요구하는 교육 수준에 따라 다르다.

주요 고객은 발전소 등 주요 기반시설 관계자를 비롯해 일반 기업, 공공기관까지 다양하다. 훈련은 일주일에서 수주까지 진행한다. 교육은 보안 전문가는 물론 비전문가 과정까지 있다. 세계 각국에서 이곳으로 훈련을 받으러 온다. 사이버짐은 교육만으로 수만 달러를 받는 비즈니스 모델이다. 사이버 공격과 방어 교육 수요가 늘면서 사이버짐은 유럽과 호주에 지사를 두고 세계적 훈련소로 발돋움했다.

사이버짐 훈련소에 입소한 고객은 블루팀이 된다. 블루팀은 실제 회사 기업환경처럼 꾸며진 훈련소에서 실제 사이버 공격을 받는다. 블루팀은 다양한 종류의 사이버 공격과 직면한다. 실시간으로 공격을 막아내는 훈련을 한다. 미래 공격에 대비해 새로운 대응 방법도 모색한다.

공격자인 레드팀은 이스라엘 방위군(IDF) 내 엘리트로 알려진 '유닛8200' 또는 정보기관에서 훈련받은 해커로 구성된다. 최근 주요기반시설을 노리는 공격자는 특정 국가 지원(State owned and military)을 받는 사례가 많다. 레드팀은 제로데이 취약점 등 최신 기법으로 블루팀을 공격한다. 레드팀은 산업제어시스템(ICS) 가동을 멈추거나 데이터 유출, 사이버 첩보전, 랜섬웨어 유포를 시도한다.

화이트팀은 사이버 전장을 감독하는 심판 역할이다. 화이트팀은 이스라엘 국가보안국(INSA)과 IDF 출신 전문가로 구성된다. 화이트팀은 훈련이 끝난 후 어떤 공격을 통해 데이터가 어떻게 유출됐는지 설명한다. 훈련자가 어떤 방법으로 대응했는지 분석하고 개선점을 알려준다.

사이버짐은 교육생이 침해 사고 발생 시 해야 할 역할과 책임을 이해시키는 작업도 병행한다. 이스라엘 훈련장에 가지 않고 온라인 교육도 가능하다. 사이버짐은 에너지, 산업, 금융, 교통, 정부 등 분야별로 특화시킨 훈련 시나리오를 제공한다.

오파이어 하센 사이버짐 최고경영자(CEO)는 “권투선수는 시합 전에 연습 상대와 실제로 주먹을 주고받는다”면서 “사이버짐은 실제 침해 사고 발생 상황을 그대로 재현해서 수비자 스스로 더욱 신속하고 효과 높게 대응하는 능력을 기른다”고 설명했다.

사이버 침해 사고가 발생하는 기업은 우왕좌왕하기 마련이다. 어디서부터 잘못됐는지 원인 파악에도 한참이 걸린다. 사이버짐은 침해사고 발생 상황을 미리 겪어 어떻게 대처해야 하는지를 경험한다. 사고 발생 후 대응 방법을 다시 살펴보고 새로운 대응책도 모색한다. 사고 발생 시 조직이 따르는 시나리오도 만든다.

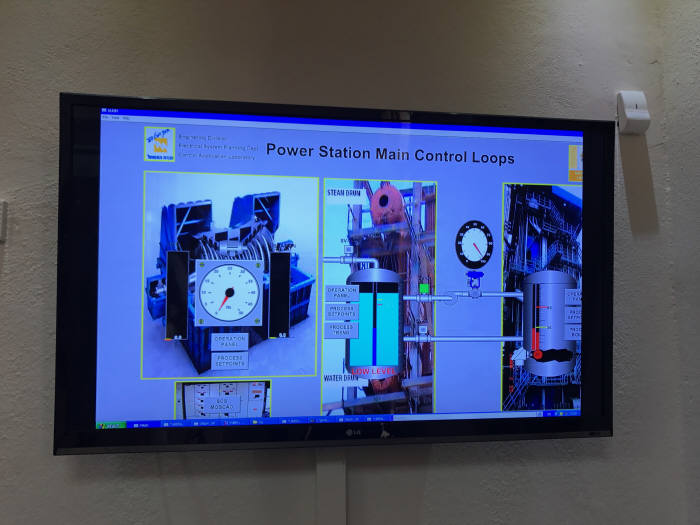

사이버짐 훈련소에는 서버를 비롯해 각종 제어시스템에 쓰이는 프로그램화논리제어기(PLC), 원격감시제어데이터수집시스템(SCADA), 현금자동인출기(ATM) 등이 갖춰졌다. 기업이나 발전소 환경에서 실제로 쓰이는 시스템에서 직접 침해 사고를 겪고 대응 방법을 찾는다.

하센 CEO는 ATM 내부를 직접 보여줬다. ATM 문을 열고 내부를 보니 PC와 다를 바가 없다. ATM에 현금을 배달하는 직원 등이 매수당하면 내부 시스템에 악성코드 등을 감염시킬 수 있는 구조다.

하센 CEO는 “지금 여기 있는 형태 ATM이 아시아 지역에 약 5만대 설치됐다”면서 “ATM 운용체계(OS)는 1996년에 출시된 윈도NT 4.0”이라고 설명했다. 이미 윈도 보안 업데이트가 만료된 제품이다. ATM은 너무나 손쉽게 해킹할 수 있는 기계 가운데 하나라고 강조했다.

그는 “사이버 위협이 급증하면서 조직은 주요시설을 보호하는 기술과 인프라에 지속 투자하게 된다”면서 “사이버 공격에서 조직을 보호하는 가장 약한 고리는 사람”이라고 지적했다. IBM 사이버시큐리티 인덱스에 따르면 95%에 달하는 사이버 침해 사고는 사람 실수와 연관된다.

하센 CEO는 “사이버짐은 실제 사이버 공격 상황에서 전문가는 물론 비전문가도 대응할 자세를 만든다”고 덧붙였다.

텔아비브(이스라엘)=김인순 보안 전문기자 insoon@etnews.com