안랩 V3모바일 업데이트 메시지를 사칭한 악성 앱 유포 시도가 발견돼 주의가 필요하다.

안랩(대표 권치중)은 V3모바일 사칭 악성 앱 경고를 내렸다.

공격자는 보안이 취약한 일부 무선공유기(와이파이)의 도메인네임시스템(DNS) 주소를 변경한다. 관리자 암호가 설정되어 있지 않거나, 제품 출고 시 암호를 그대로 사용하고 있는 등 보안에 취약한 일부 무선공유기가 주요 대상이다.

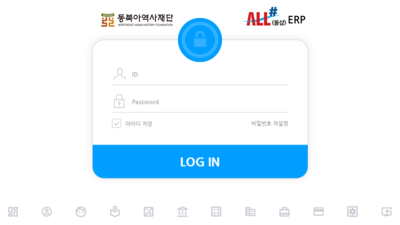

스마트폰 사용자가 해당 와이파이를 이용해 유명 포털 사이트에 접속하면 가짜 사이트로 연결한다. 스마트폰이 악성코드에 감염되지 않더라도 해당 공유기를 이용하면 가짜 사이트에 연결된다.

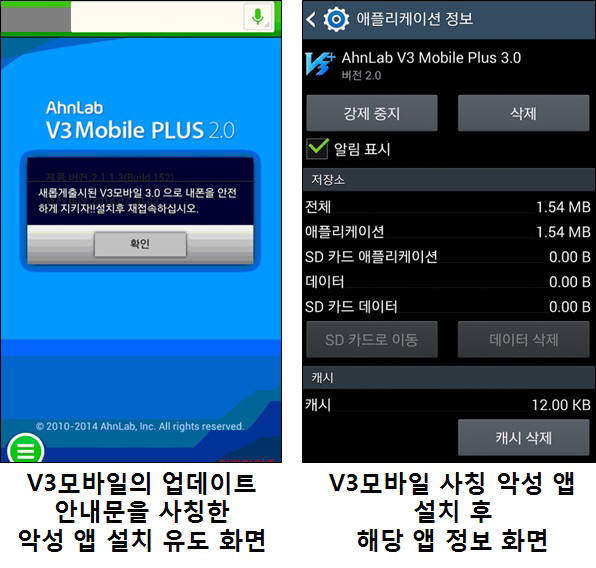

가짜 사이트는 V3모바일 업데이트 안내문을 사칭해 ‘새롭게 출시된 V3모바일 3.0으로 내 폰을 안전하게 지키자!! 설치 후 재접속하십시오’라는 문구가 나와 사용자를 현혹한다.

‘확인’ 버튼을 누르면 악성 앱이 설치되고 이후에는 문자메시지, 주소록 등의 개인정보 유출, 악성 앱 추가 다운로드를 통한 금전 탈취 등 추가 피해가 발생할 수 있다.

안랩은 “V3모바일 3.0은 출시되지 않은 제품이며, 이번 사칭 메시지는 과거 ‘업데이트 사칭, 오류 해결(사칭 메시지)’ 등의 파밍 메시지에서 변경된 것”으로 추정하고 있다고 밝혔다. 해당 사이트에서 다운로드되는 악성 앱은 현재 V3모바일을 통해 진단 및 삭제가 가능하다.

무선공유기 관리자는 공유기 ‘관리 페이지’의 접속 암호를 설정한다. 해당 비밀번호는 유추하기 어려운 ‘문자+숫자’로 해야 한다. 초기 비밀번호를 사용하지 말고 미사용 중인 원격관리 접속기능은 비활성화 한다. 공유기 펌웨어를 주기적으로 업데이트하고 등록된 MAC 주소만 연결되도록 설정하면 피해를 막을 수 있다.

박태환 ASEC 대응팀장은 “이번 무선공유기의 취약점을 악용한 악성 앱 유포는 관리자가 철저히 대응하면 피해를 줄일 수 있다”며 “간단하지만 강력한 보안 수칙을 바로 실행하는 자세가 필요하다”고 말했다.

김인순기자 insoon@etnews.com