서버 부팅 방해한 파괴형 공격...해커, 치밀하게 준비

평창 동계올림픽 개막식 때 발생한 사이버 공격은 치밀한 준비를 거친 서버 파괴형으로 드러났다. 해커는 44개 평창 동계올림픽 서버 사용자의 이름과 비밀번호까지 모두 알고 공격을 수행했다.

과거 올림픽에서 분산서비스거부(DDoS·디도스) 등 웹 서비스를 마비시키는 공격이 발생했지만 이번처럼 서버 부팅을 방해해서 시스템을 마비시키는 파괴형 공격이 나타난 건 처음이다. 국가 차원의 지원을 받는 해킹 조직의 소행으로 의심된다.

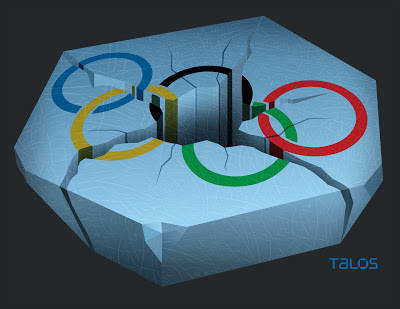

평창동계올림픽조직위원회(이하 조직위)가 대회가 끝날 때까지 사이버 공격과 관련해 함구령을 내린 가운데 시스코 위협인텔리전스 분석팀 탈로스는 13일 공격에 사용된 악성코드 분석 결과를 공개했다.

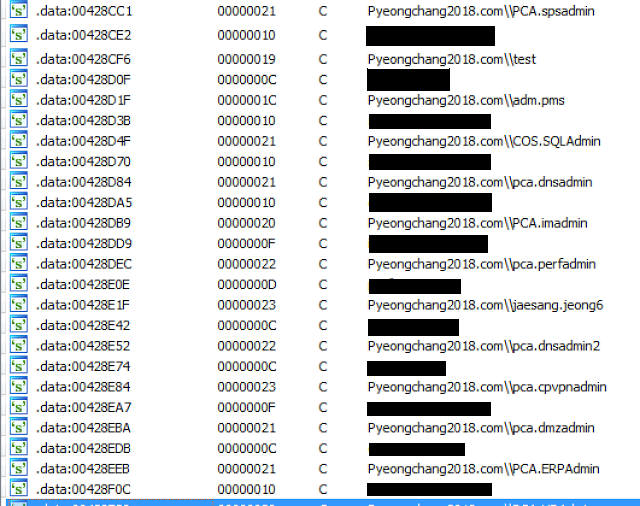

탈로스는 경기 방해 목적의 파괴형 악성코드로 분석했다. 악성코드는 지난해 유럽을 강타한 배드래빗과 페트야 악성코드 특성과 유사하다. 탈로스는 공격자가 평창 동계올림픽과 관련해 많은 정보를 수집했다고 밝혔다. 악성코드 공격은 평창 동계올림픽과 관련된 사용자의 이름과 도메인 네임, 서버 이름과 비밀번호까지 모두 알고 있는 등 치밀하게 준비했다.

해커는 평창 동계올림픽 서버 계정을 탈취하고 내부를 악성코드로 감염시켰다. 악성코드는 서버 부팅 방해 및 파괴 형태였다. 공격자는 악성코드에 감염된 시스템 복구를 어렵게 하는 기술을 사용하고, 윈도 이벤트 로그를 삭제하는 등 분석을 어렵게 했다. 탈로스는 악성코드의 목적이 주요 호스트를 파괴하고 컴퓨터 시스템을 오프라인 상태로 만드는 것이라고 설명했다. 모든 데이터까지 삭제한다.

탈로스는 이번 공격이 개회식에 맞춰 수행된 것은 조직위를 당혹스럽게 하려는 의도가 있다고 설명했다. 서비스 중단으로 동계올림픽 관련 웹 사이트가 마비, 예매 티켓 등을 인쇄할 수가 없었다. 동계올림픽 현장에서 와이파이 서비스가 중단돼 미디어센터 IPTV 등이 마비되는 사고가 발생했다.

탈로스는 해당 악성코드 내부에 하드코딩 된 자격 증명을 사용한 것에 주목했다. 동계올림픽 인프라가 해당 자격 증명의 출입 허가를 위해 손상됐을 가능성도 배제할 수 없다. 악성코드 전달 경로는 밝혀지지 않았다고 탈로스는 설명했다. 사이버 공격을 수행한 주체도 확인되지 않았다.

보안 전문가는 “이번 사고는 역대 올림픽에 나타난 공격 가운데 난도가 가장 높다”면서 “악성코드도 전례에 보기 드문 형태에다 수많은 은닉 기법을 사용했다”고 설명했다. 이 전문가는 “조직위가 사이버 공격 발생 후 신속히 대처, 대회 진행에는 차질이 없었다”면서 “끝까지 긴장을 늦출 수 없는 상황”이라고 덧붙였다.

조직위는 지난 9일 저녁 시간대에 사이버테러가 발생하자 컴퓨터 네트워크로 연결된 내부 서버를 폐쇄했다. 불통으로 오류가 반복된 홈페이지는 10일 오전 8시에 복구했다. 조직위 관계자는 “국제올림픽위원회(IOC)와 협의해 사이버 공격이 발생한 경로 등은 밝히지 않기로 했다”고 전했다. 마크 애덤스 IOC 대변인도 “선수와 올림픽 보안을 중시한다”면서 “올림픽과 관련된 시스템 보안 유지가 중요하며, 드러난 내용을 자세히 공개하는 것은 바람직하지 않다”고 덧붙였다. IOC는 정보를 정밀 분석, 적당한 시점에 보고서 형태로 공개할 방침이다.

평창 동계올림픽 시작 이전부터 사이버 위협은 높았다. 도핑 파문으로 평창 동계올림픽 출전이 금지된 러시아가 사이버 테러를 할 가능성이 제기되기도 했다.

김인순 보안 전문기자 insoon@etnews.com